中石油斷網危機與云安全 計算機網絡與軟件技術的挑戰與應對

2023年,中國石油天然氣集團有限公司(簡稱“中石油”)遭遇的大規模網絡攻擊與斷網危機,不僅對企業的日常運營、供應鏈和客戶服務造成了嚴重影響,也再次將“云安全”這一議題推至風口浪尖。這次事件不僅是單一企業的安全事件,更是對全球范圍內關鍵基礎設施網絡安全防護能力的一次嚴峻考驗。它深刻揭示了在數字化轉型浪潮下,計算機網絡信息及軟件技術開發所面臨的雙重性:一方面是技術賦能的巨大潛力,另一方面是隨之而來的、日益復雜的安全風險。

1. 斷網危機剖析:從傳統邊界防護到新型威脅

中石油斷網危機的直接表現是網絡服務中斷與數據訪問受阻。深入分析,其根源可能涉及多個層面:

- 攻擊手段的演進: 攻擊者可能利用了高級持續性威脅(APT)、勒索軟件即服務(RaaS)或針對供應鏈的精準攻擊。這些攻擊往往能繞過傳統的防火墻、入侵檢測系統等邊界防護措施,直接針對內部核心系統或脆弱的第三方組件。

- 系統復雜性與脆弱性: 大型企業集團通常擁有龐大、異構且歷史悠久的IT系統。新舊系統交織,可能存在未及時修補的漏洞、脆弱的默認配置或管理不善的訪問權限,這些都構成了潛在的攻擊面。

- 應急響應與恢復能力: 危機暴露的可能不僅是防御的缺口,還有事件發生后的檢測、遏制、根除和恢復能力。業務連續性與災難恢復計劃是否健全、是否經過有效演練,直接決定了損失的規模。

此次危機清晰地表明,依賴靜態、被動的防護策略已不足以應對當前動態、專業的網絡威脅。安全體系必須向主動、智能和持續適應的方向進化。

2. 云安全:既是解藥,也成新戰場

云計算以其彈性、可擴展性和成本效益,已成為企業數字化轉型的基石。云環境的共享責任模型、動態資源配置和API密集等特性,也帶來了獨特的安全挑戰。

- 共享責任模型的實踐困境: 云服務商(CSP)負責“云本身的安全”(如基礎設施、物理安全),而用戶則需負責“云內部的安全”(如數據、身份、應用配置)。中石油這類大型企業,在將部分業務或數據遷移上云時,必須清晰界定并嚴格落實自身的安全責任,任何配置失誤或權限管理疏忽都可能導致嚴重的數據泄露或服務中斷。

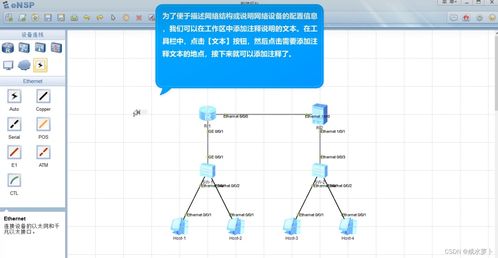

- 云原生技術的安全考量: 容器(如Docker)、編排工具(如Kubernetes)、微服務架構和Serverless計算等云原生技術,在提升開發運維效率的也引入了鏡像安全、編排安全、API安全和服務網格安全等新課題。安全需要“左移”,深度融入DevOps流程,形成DevSecOps。

- 多云/混合環境的管理復雜度: 企業為規避風險或滿足不同需求,常采用多云或混合云策略。這導致安全策略碎片化、可見性降低和管理復雜度飆升。統一的安全態勢管理(CSPM)、工作負載保護(CWPP)和云訪問安全代理(CASB)等技術變得至關重要。

因此,云安全并非簡單地將傳統安全工具“搬家”上云,而是需要一套全新的、與云環境特性相匹配的安全架構、策略和工具鏈。

3. 技術開發的核心使命:構建內生安全與主動防御能力

面對上述挑戰,計算機網絡信息及軟件技術的開發必須將安全性置于核心位置,推動技術向更智能、更自適應、更融合的方向發展:

- 零信任架構(ZTA)的深入實施: 摒棄“內網即可信”的過時觀念,遵循“永不信任,持續驗證”原則。技術開發需聚焦于強化身份認證與訪問管理(IAM)、微隔離、終端安全以及基于風險的動態訪問控制,確保在任何位置、任何設備訪問任何資源時,安全都是強制前提。

- 人工智能與機器學習的賦能: 利用AI/ML技術進行海量日志與流量分析,實現異常行為檢測、威脅狩獵自動化、攻擊模式預測和智能響應。這能極大提升威脅發現的速度和準確性,變被動響應為主動預警。

- 軟件供應鏈安全加固: 從開源組件管理、代碼安全掃描(SAST/DAST)、軟件物料清單(SBOM)生成到安全部署,在軟件開發的整個生命周期嵌入安全檢查和驗證,確保交付的軟件本身是安全可靠的。

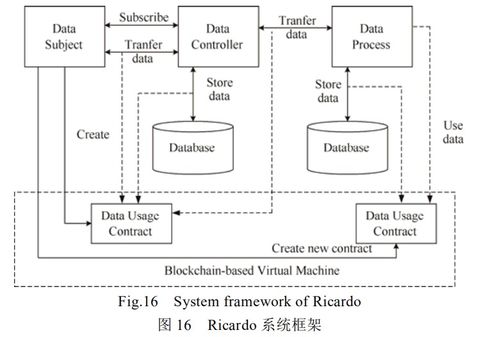

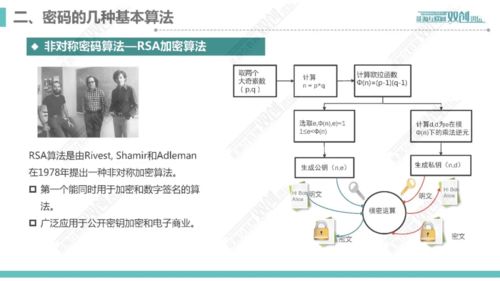

- 隱私增強計算與數據安全: 在數據利用與隱私保護間尋求平衡。技術開發應探索同態加密、安全多方計算、差分隱私等技術在云計算環境中的應用,確保數據在存儲、傳輸和處理過程中的機密性與完整性。

- 彈性與可觀測性系統構建: 開發具備高容錯和自我修復能力的系統架構。集成全棧的可觀測性工具(日志、指標、追蹤),實現對網絡、應用、基礎設施和安全的統一、實時洞察,為快速故障定位和恢復提供支撐。

###

中石油斷網危機是一聲響亮的警鐘,它警示我們,在享受計算機網絡與軟件技術帶來的巨大紅利時,決不能忽視其伴生的安全風險。云安全是這場保衛戰的關鍵前沿,但它不是孤立的存在。未來的安全防線,必將是一個深度融合了零信任理念、人工智能驅動、覆蓋軟件供應鏈全生命周期、并具備高度彈性和可觀測性的有機整體。技術開發者、企業管理者與安全專家必須通力合作,將安全思維內化于技術架構與業務流程的每一個環節,方能在這場沒有終點的動態博弈中,守護好數字時代的核心資產與運營命脈。

如若轉載,請注明出處:http://www.trenfash.cn/product/79.html

更新時間:2026-03-27 02:57:24